SSH-Verbindung unter Ubuntu prüfen

In diesem Artikel gehe ich auf die Lösung von Problemen mit SSH-Verbindungen ein. Ich benutze SSH im Zusammenhang mit -> x2go zur Fernsteuerung und für Homeworking unter Ubuntu 18.04. Dabei wird über einen VPN-Tunnel eine SSH-Verbindung aufgebaut und x2go stellt dann darüber die Verbindung zur grafischen Oberfläche des entfernten Rechners…

Weiterlesen »Nicht trivial: Log-Files von tcpdump analysieren

Mit diesem Beitrag möchte ich einen Einstieg in die Analyse von Log-Files bieten, die mit tcpdump erzeugt werden. Man findet im Internet aus gutem Grund keine umfangreichen Anleitungen zur Fehleranalyse, da die Fehler vielfältig und die Lösungsansätze entsprechend speziell sind. Besonders wichtig ist eine Strategie bei der Fehlersuche, um potentielle…

Weiterlesen »Ein Beispiel-Script mit expect als Subscript

Das Paket expect bietet die Möglichkeit Scripte zu erstellen, die auf bestimmte Ausgaben anderer Programme warten und darauf reagieren. Das funktioniert auch bei entfernten Rechnern, wie ich mit folgendem fiktiven Beispiel zeigen möchte. Es wird dabei angenommen, dass das Administrations-Passwort auf mehreren Servern automatisch geändert werden soll. Der Einfachheit halber…

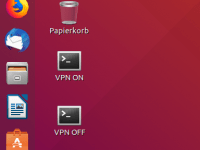

Weiterlesen »VPN am Client mit Desktop-Icons starten und stoppen

In meinem Beitrag -> Fernsteuerung und Homeworking mit Ubuntu habe ich die Möglichkeit vorgestellt, auf einem entfernten PC so zu arbeiten, als säße man davor. Voraussetzung dafür ist eine VPN-Verbindung, wobei ich aufgrund der einfachen Installation und Konfiguration -> OpenSSL gewählt habe. Da es hin und wieder Probleme mit dem…

Weiterlesen »Ubuntu-Login mit Zwei-Faktor Authentifizierung absichern

Die Sicherheit von User-Accounts wird nicht nur im geschäftlichen Bereich immer wichtiger, auch private Rechner enthalten sensible Daten, die vor fremdem Zugriff geschützt werden sollten. Mit einer Zwei-Faktor Authentifizierung minimiert man auch das Risiko, durch schwache oder gerne verwendete Passwörter Hackern das Leben leicht zu machen. Die Verwendung eines One-Time-Passwords…

Weiterlesen »